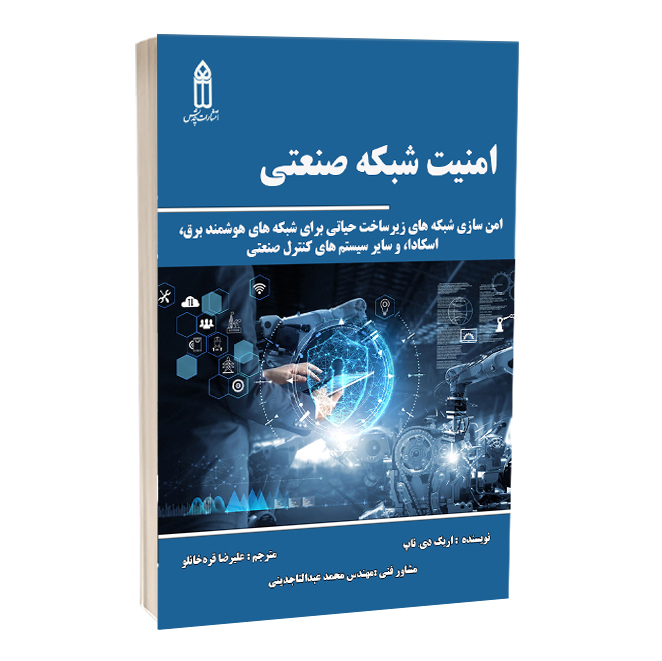

امنیت شبکه صنعتی

آزمون تاپ

نویسنده: اریک دی.ناب

مترجم: علیرضا قرهخانلو

سال چاپ : 1402

نوبت چاپ: 1

420,000 تومان

امنیت شبکه صنعتی

امن سازی شبکه های زیرساخت حیاتی برای شبکه های هوشمند برق، اسکادا، و سایر سیستمهای کنترل صنعتی

پیشگفتار

یکی از مبهم ترین حوزه های امنیت اطلاعات، امنیت سیستم صنعتی است. هیچ حوزهی دیگری از امنیت اطلاعات شامل این همه ابهام و پیچیدگی نمیباشد. اطلاعات موجود آنلاین و در عین حال حجیم، صرفا متخصصان امنیت اطلاعات و متخصصان سیستمهای صنعتی را به اشتباه میاندازد که به نوبه خود ممکن است (در صورت عدم رعایت استانداردهای امنیتی) نه تنها منجر به اشتباهات پرهزینه گردد، بلکه نتایج مرگ آفرینی نیز به همراه داشته باشد.

چیزی که مبهم بودن حوزه امنیت اطلاعات را افزایش می دهد این است که سهم آن در حوزه امنیت صنعتی به شدت بالاست. از دست دادن اطلاعات محرمانه تجاری و اداری ممکن است کسب و کار را از بین ببرد، در حالی که از دست دادن کنترل تولید برق ممکن است نه تنها جان یک فرد، بلکه جان هزاران نفر را به خطر بیندازد.

و سرانجام با این کتاب که در زمینه امنیت شبکه سیستم صنعتی بهدرستی پژوهش شده است، این ابهامات حل و فصل خواهد شد.

این کتاب دارای چند قسمت ویژه بود که مورد علاقه من واقع شد. من دوست داشتم که این کتاب مبحث “جزییات یک فاصلهی هوایی” را بیشتر باز می کرد و به آن می پراخت. این در حالی است که امروزه در عصر بیسیم، فاصلهی هوایی چیزی نیست که قبلا بوده و نباید “امنیت مطلق” فرض شود. همچنین دوست داشتم که ایمنی در برابر امنیت نیز پوشش داده شود: مهندسین صنعتی باید بیشتر درباره اولی یعنی ایمنی بدانند، در حالی که همکاران من در شرکت InfoSec باید بیشتر در مورد دومی یعنی امنیت بدانند. سیستمهای صنعتی یکپارچه مدرن قطعا به هر دو نیازمندند. و در نهایت، دوست داشتم تمرکز کتاب بر روی ریسک و پیامد باشد و نه صرفا به دنبال آیین نامه ها و مقررات حداقلی.

هم مهندسان امنیت و هم مهندسان صنعتی که در حال حاضر دو گروه جدا از هم فرض میشوند، از این کتاب بهره خواهند برد. و خوشبختانه، کتاب و بحث امنیت شبکه صنعتی وحدت لازم میان دو گروه را ایجاد میکند، لذا به ما در بنا کردن یک سیستم کسب وکار و سیستم صنعتی امنتر کمک میکند.

دکتر آنتون آ. چوواکین

شرکت Security Warrior Consulting

فهرست مطالب امنیت شبکه صنعتی

فصل اول/ مقدمه

نگاه کلی کتاب و نکات کلیدی یادگیری

مخاطبین کتاب

نمودارها و شکلها

نحوه فصل بندی کتاب

فصل 2: درباره شبکههای صنعتی

فصل 3: پیش درآمدی بر امنیت شبکه صنعتی

فصل 4: پروتکلهای شبکههای صنعتی

فصل 5: نحوه عملکرد شبکههای صنعتی

فصل 6: ارزیابی آسیبپذیری و ریسک

فصل 7: پیادهسازی حصارهای امن

فصل 8: استثناءیابی، کشف امور غیرعادی، و تهدیدیابی

فصل 9: پایش حصارها

فصل 10: استانداردها و آییننامهها

فصل 11: اشکالات و خطاهای متداول

نتیجهگیری و جمعبندی

فصل دوم/ درباره شبکههای صنعتی

شبکههای صنعتی و زیرساخت حیاتی

زیرساخت حیاتی

تاسیسات مصرفی

تاسیسات هستهای

برق انبوه سراسری

تاسیسات شیمیایی

شبکههای صنعتی حیاتی و غیرحیاتی

استانداردها و سازمانهای ذیربط.

HSDP-7

نشریههای ویژه NIST (سری 800)

NERC CIP

کمیته نظارتی هستهای

قانون مدیریت امنیت اطلاعات فدرال

استانداردهای ضدتروریستی تاسیسات شیمیایی

ISA-99

ISO 27002

توصیههای متداول امنیت صنعتی

شناسایی سیستمهای حیاتی

بخشبندی شبکه/جداسازی سیستمها

دفاع در عمق

کنترل دسترسی

به کارگیری واژهنامه در این کتاب

شبکهها، مسیرپذیر و مسیرناپذیر

تجهیزات، تجهیزات حیاتی، تجهیزات سایبری، و تجهیزات سایبری حیاتی

حصارها

یادداشت

محیطهای امنیتی الکترونیک یا ESPها

یادداشتی بر امنیت بدون محیط

چکیده.

فصل سوم/ مقدمهای بر امنیت شبکه صنعتی

اهمیت امن سازی شبکه های صنعتی

اثر حوادث شبکه صنعتی

کنترل های ایمنی

پیامدهای یک حادثه سایبری موفقیت آمیز

نمونههایی از حوادث شبکه صنعتی

کالبدشکافی استاکسنت

استاکسنت چه میکن

درس آموختهها

APT و جنگ سایبری

تهدید مستمر پیشرفته (APT)

روشهای متداول APT

جنگ سایبری

روندهای نوظهور در APT و جنگ سایبری

آسیب پذیریهای در حال رشد: کدهای مخرب مربوط به محصولات Adobe

شبکههای ضداجتماعی: یک زمین بازی تازه برای بدافزارها

جانورهای به اصطلاح زیرزمینی جهش یافته آدم خوار، یعنی همان بدافزارهای پنهان خاموش مخرب

تهدیدها و حملات پیش رو

دفاع در برابر APT

پاسخ دهی به APT

چکیده.

فصل چهارم/ پروتکلهای شبکه صنعتی

نگاه کلی به پروتکلهای شبکه صنعتی

مُدباس

چه کاری انجام میدهد

چگونه کار میکند

انواع

مدباس RTU و مدباس اَسکی

مدباس TCP

مدباس پلاس یا مدباس +

کجا به کار میرود.

دغدغه های امنیتی

توصیههای امنیتی

ICCP/TASE.2

چه کاری انجام میدهد

چگونه کار میکند

کجا به کار میرود

دغدغههای امنیتی

بهبودهای امنیتی بر روی مدباس

توصیههای امنیتی

DNP3

چه کار میکند

چگونه کار میکند

DNP3 امن

کجا به کار میرود

دغدغههای امنیتی

توصیههای امنیتی

OLE برای کنترل فرایند

چه کاری انجام میدهد

چگونه کار میکند

OPC-UA و OPC-XI

کجا به کار میرود

دغدغههای امنیتی

توصیههای امنیتی

سایر پروتکلهای شبکه صنعتی

Ethernet/IP

دغدغههای امنیتی.

توصیههای امنیتی

پروفیباس

مسائل امنیتی

توصیههای امنیتی

EtherCAT

مسائل امنیتی

توصیههای امنیتی

Ethernet Powerlink

مسائل امنیتی

توصیههای امنیتی

SERCOS III

مسائل امنیتی

توصیههای امنیتی

AMI و شبکه هوشمند.

مسائل امنیتی

توصیههای امنیتی

چکیده

فصل پنجم/ شبکههای صنعتی چگونه کار میکنند

تجهیزات سیستم کنترل

IEDها

RTUها

PLCها

منطق نردبانی

HMIها

ایستگاههای کاری کامپیوتری مختص نظارت

دادهنگارها

یادداشت

کنسولها و داشبوردهای اطلاعات کسبوکار

سایر تجهیزات

معماریهای شبکه

توپولوژیهای بهکاررفته

ملاحظات توپولوژی خاص

عملیات بهرهبرداری از سیستم کنترل

حلقههای کنترلی

فرایندهای کنترل

حلقههای بازخورد

مدیریت اطلاعات کسب و کار

مدیریت فرایند کنترلی

عملیات شبکه هوشمند

چکیده

فصل ششم/ آسیبپذیری و ارزیابی ریسک

فنون پایه هککردن

فرایند حمله

بازشناسی

اسکنکردن

آمارگیری

اخلال، رخنه و کمینکردن

هدفگیری یک شبکه صنعتی

بازشناسی صنعتی

اسکنکردن شبکههای صنعتی

آمارگیری شبکههای صنعتی

اخلال و نفوذ در شبکههای صنعتی

تهدیدگران

دسترسی به شبکههای صنعتی

شبکه شرکتی

اسکادای غیرنظامی

سیستم کنترل

آسیبپذیریهای متداول

دیوارههای آتش با پیکربندی ضعیف

پورتها و سرویسهای غیرضروری

درهای مخفی نرمافزارهای کاربردی

کنترلهای تجهیزات

دسترسی وای-فای (بیسیم)

دسترسی راهدور، VPNها و اپ موبایل

دسترسی عیبیابی/دسترسی با شمارهگیری/دسترسی میدانی

شبکه هوشمند

تخمین و برآورد آسیبپذیریها

چرا ارزیابی آسیبپذیری مهم است

ارزیابی آسیبپذیری در شبکههای صنعتی

اسکن آسیبپذیری برای تضمین پیکربندی

اسکنهای VA کجا انجام شود؟

ابزار ارزیابی امنیت سایبری

مدیریت آسیبپذیری

مدیریت وصله

مدیریت پیکربندی

حذف و قرنطینهکردن تجهیز

چکیده

فصل هفتم/ پیادهسازی حصارهای امن

شناسایی گروههای کاری

قابلیت اتصال شبکه

حلقههای کنترلی

کنترلهای نظارتی

فرایندهای کنترلی

ذخیرهسازی دادههای کنترل

ارتباطات معاملهگری

دسترسی راهدور

کاربرها و نقشهای آنها

پروتکلها

بحرانیت

استفاده از گروههای کاری جهت شناسایی حصارها

پیادهسازی حصارها

شناسایی بخشهای محیطی حصار

تغییرات شبکه

حصارها و بهکارگیری سیاست امنیتی

حصارها و پیکربندی تجهیز امنیتی

امنسازی بخشهای پیرامونی حصار

انتخاب تجهیزات امنیتی پیرامونی

پیادهسازی تجهیزات امنیتی محیطی

خطمشیهای پیکربندی دیواره آتش

خطمشیهای پیکربندی IDS/IPS

قواعد توصیهشده IDS/IPS

کشف نفوذ مبتنی بر امور غیرعادی

پایش پروتکل و لایه کاربرد در شبکههای صنعتی

دیودهای داده و گذرگاههای یکطرفه

امنسازی بخشهای داخلی حصار

انتخاب سیستمهای امنیت داخلی

دیوارههای آتش میزبان

IDS میزبان

ضدویروس

مجازسازی (فهرست سفید) نرمافزار کاربردی

کنترلهایی از بیرون

چکیده

فصل هشتم/ استثناءیابی، کشف امور غیرعادی و تهدیدیابی

گزارشدهی موارد استثنائی

کشف رفتارهای غیرعادی

مبنای اندازهگیری

کشف امور غیرعادی

تحلیل معیارهای IT در برابر معیارهای OT

ابزار کشف امور غیرعادی

مُجازسازی رفتاری

فهرستهای مجاز کاربر

فهرستهای مجاز دارایی

مجازسازی رفتار نرمافزارهای کاربردی

مثالهایی از فهرستهای مجاز مفید.

فهرستهای هوشمند

کشف تهدید

همبستگی رویداد.

غنیسازی دادهها

نرمالسازی

همبستگی میانمنبعی

همبسته ردهبندیشده

همبستهسازی میان سیستمهای IT و OT

فصل نهم/ پایش حصارها

تخمین این که چه چیزی پایش شود

رویدادهای امنیتی

داراییها

پیکربندیها

نرمافزارهای کاربردی

شبکهها

هویتها و احرازهویت کاربر

محتوای اضافی

رفتار

پایش موفق حصارها

گردآوری لاگ

پایش مستقیم

پایش با حدس و گمان

ابزار گردآوری و مدیریت اطلاعات (سیستمهای مدیریت لاگ، SIEMها)

Syslog Aggregation و Log Search

Log Management Systems

SIEMها

دادهنگارها

پایش در سرتاسر مرزهای امن

مدیریت اطلاعات

استعلامها

گزارشات.

هشدارها

تحقیق و پاسخ به حادثه

ذخیرهسازی و نگهداری لاگ

مسئولیتپذیری (عدم سلب مسئولیت)

نگهداری/ذخیرهسازی دادهها

موجودیت داده ها

چکیده

فصل دهم/ استانداردها و آییننامهها

استانداردها و آییننامههای متداول

NERC CIP

CFATS

ISO/IEC 27002:2005

آییننامه NRC 5.71

استاندارد NIST SP 800-82

متناظرکردن امنیت شبکه صنعتی با انطباق

کنترلهای امنیتی محیطی

کنترلهای امنیتی میزبان

کنترلهای پایش امنیت

متناظرکردن کنترلهای انطباق با توابع امنیت شبکه

معیارهای متداول و استانداردهای FIPS

معیار متداول یا CC

FIPS 140-2

چکیده

فصل یازدهم/ دامها و خطاهای متداول

اعتماد به نفس کاذب

ارزیابیهای آسیبپذیری در برابر حملههای روز صفر

امنیت واقعی در برابر دستورکار و آگاهی

افسانه فاصله هوایی

پیکربندیهای غلط.

حساب کاربریها و گذرواژههای پیشفرض و تکراری

نبود امنیت و پایش خروجی

لغو اجرایی

محیط رونکو

انطباق در برابر امنیت

خوراک ممیزی

بازه زمانی انطباق یک هفتهای

تفکر محدود به پروژه

کنترلهای امنیتی بهطور ناکافی برآوردشده

چکیده

ضمیمه الف/ منابع پروتکل

سازمان مودباس

گروه کاربران DNP3

بنیاد OPC

CIP/ODVA

ضمیمه ب/ چهارچوب حقوقی

NERC

NRC

عنوان 10 CFR 73.54

RG 5.71

DHS

CFATS

RBPSها

ISA

ISO/IEC

ضمیمه ج

NIST SP 800

مشخصات: امنیت شبکه صنعتی

|

||||||||||||||||||

| ابعاد | ||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

|

||||||||||||||||||